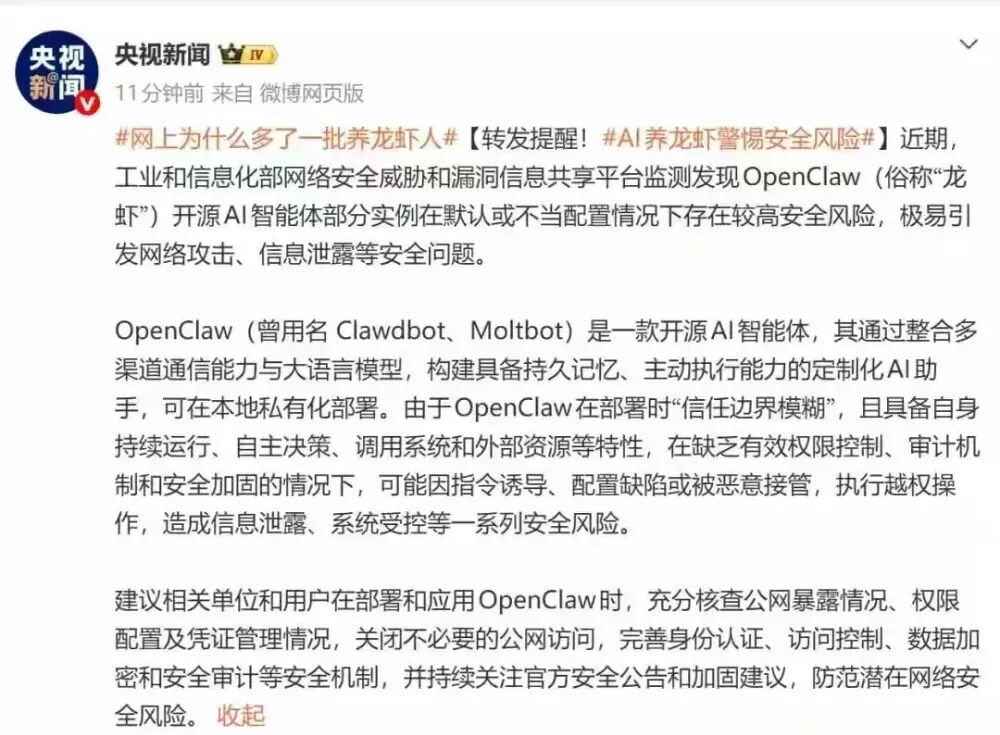

怎么养龙虾更安全?

第一,不要在装有重要文件的工作机上安装和使用。用 Docker、虚拟机,或者一台闲置的电脑(使用大厂提供的云端版本更方便,也可以避免影响本地系统,但隐私和功能方面稍逊)。

第二,安装好龙虾后,先更改端口号,设置只允许本地电脑访问 Web 界面,不要暴露到公网。再从官方渠道安装一个用于审核技能是否包含恶意信息的技能(例如 skill-vetter 等)用来参考。

第三,尽量缩减权限,特别是和财务、本地文件、运行命令或程序相关的权限。要执行这些任务时,一定要手工确认。

第四,设定 token 上限并监控 API 用量,也可以考虑使用包月套餐。因为龙虾在执行某些复杂或自动化任务时可能消耗大量 token,如果没有合理设置额度,可能带来不小的经济损失。

第五,不要指望它能代替你完成所有工作。

第一,如果即使借助 AI 的帮助,你仍然难以理解上面建议中的大部分术语,也不清楚网络安全的基本原则,说明你目前对相关技术还不够熟悉,可以先多了解一些再考虑安装。

第二,如果你目前没有明确的使用需求,只是觉得“装了龙虾就能帮你干活”,那很可能即使安装了也难以发挥它的作用。